1. A quoi sert EasyConstat ?

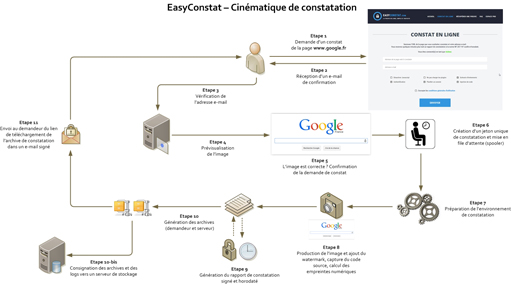

EasyConstat permet de ménager une preuve numérique de la présence et du contenu d'une page web en ligne à un instant donné. Ce système d'information entièrement autonome peut être assimilé à un "huissier électronique".Il s'agit de la première - et à ce jour de la seule - plateforme de constatation sur Internet en libre-service et automatique. Ce service vous sera utile si, par exemple, vous êtes victime :

- de propos diffamatoires ou dénigrants tenus sur un forum, un blog, un réseau social ou dans un article de presse ;

- de la publication d'une photo portant atteinte à votre vie privée ou à votre droit à l'image ;

- d'actes parasitant votre activité commerciale (détournement de marque, squat de nom de domaine, appel au boycott...) ;

- d'une atteinte à votre propriété intellectuelle et/ou industrielle (droits d'auteur, plagiat, contrefaçon...).

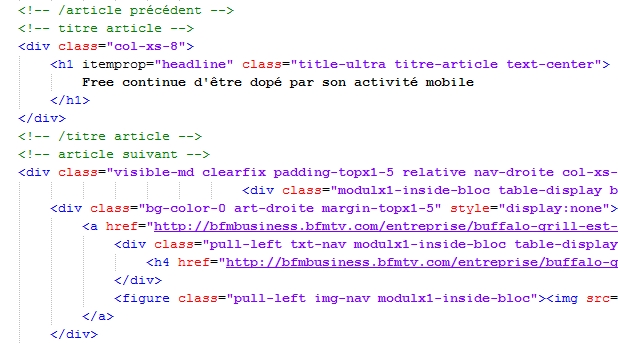

Vous pouvez également l'utiliser pour constater vos propres publications afin de vous en assurer la paternité et l'antériorité, ou encore consigner une annonce de vente, une publicité ou des conditions d'utilisation pour vous en prévaloir en cas d'abus, de tromperie ou de mauvaise foi. Vous pourrez utiliser ce service pour prouver la publication sur Internet d'un contenu spécifique à une date précise avant son effacement ou sa modification (ce type de preuve s'inscrivant le plus souvent dans une logique d'urgence).

Quelle que soit la situation, si subissez un préjudice et entendez obtenir réparation en justice, vous devrez rapporter la preuve des actes ou des faits litigieux. Et pour établir une telle preuve, une capture d'écran ne sera pas suffisante, comme l'a rappelé le tribunal de grande instance de Paris dans son jugement du 10 avril 2013.

Dans cette décision, il est en effet précisé que "si la preuve d’un fait juridique n’est [...] soumise à aucune condition de forme, il demeure néanmoins que lorsqu’il s’agit d’établir la réalité d’une publication sur le réseau Internet, la production d’une simple impression sur papier est insuffisante pour établir la réalité de la publication, tant dans son contenu, que dans sa date et dans son caractère public, dès lors que ces faits font l’objet d’une contestation ; qu’en effet [...] l’impression peut avoir été modifiée ou être issue de la mémoire cache de l’ordinateur utilisé dont il n’est pas justifié que cette mémoire ait été, en l’occurrence, préalablement vidée."

Ainsi, vous ne serez pas en mesure de prouver que le contenu de votre écran a été capturé au moment où vous prétendrez l'avoir fait, ni même que vous étiez connecté à Internet à cet instant précis. Et quand bien même, rien ne vous aurait empêché de modifier cette capture a posteriori en utilisant un logiciel de retouche d'images... Une telle pièce sera donc systématiquement dépourvue de force probante aux yeux d'un juge.

Jusqu'à très récemment, la seule solution était donc de mandater un huissier pour qu'il procède à une constatation en son étude, avec un délai d'attente de plusieurs jours et des tarifs souvent dissuasifs. Cette solution n'est toutefois pas fiable à 100% (voir ci-dessous). Par ailleurs, certains sites web proposent d'établir des constats mais ils agissent en réalité comme apporteurs d'affaires pour des études d'huissiers partenaires, ou bien tout simplement comme vitrine moderne pour une étude d'huissier particulière (ce qui est un excellent moyen de contourner la règlementation selon laquelle les officiels ministériels sont interdits de publicité directe ou indirecte).

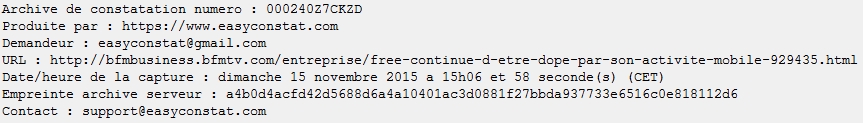

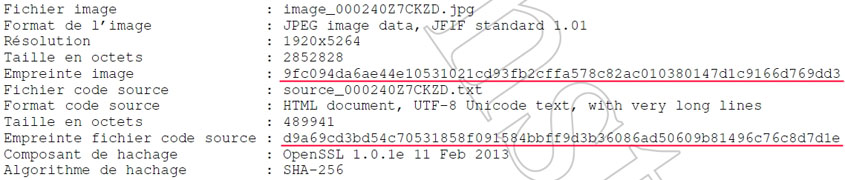

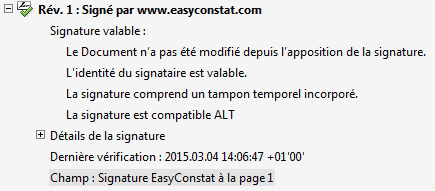

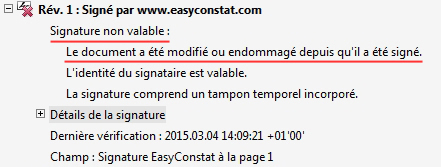

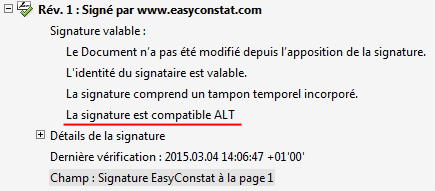

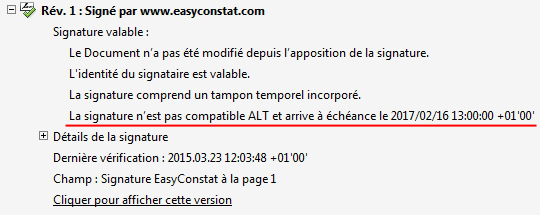

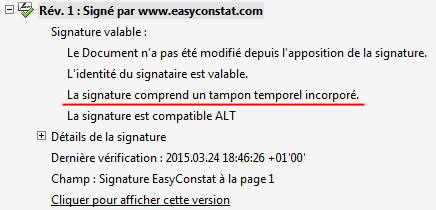

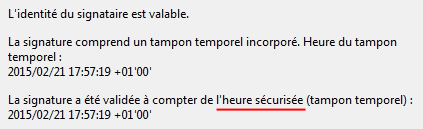

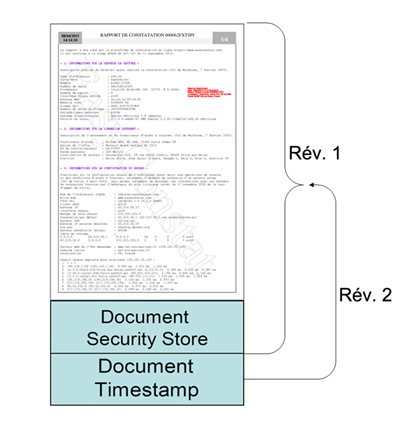

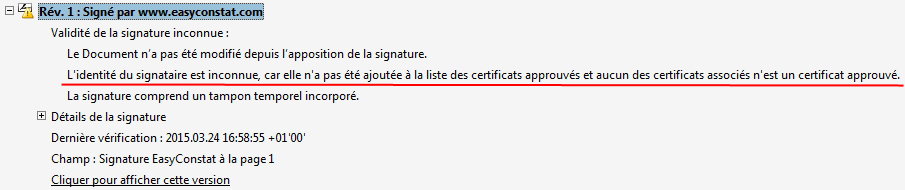

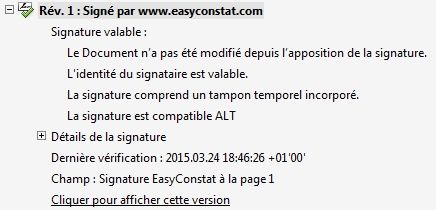

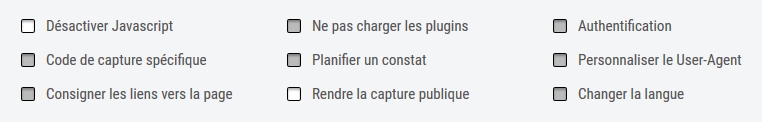

L'alternative est désormais d'utiliser EasyConstat, qui est un mode de preuve adapté aux contraintes de nos sociétés modernes : vous pouvez générer vous-même un constat à tout moment en saisissant simplement l'adresse de la page web qui vous intéresse. Vous recevrez quelques minutes plus tard un rapport de constat scellé et horodaté qui pourra immédiatement être produit devant un tribunal, que ce soit sous forme papier ou électronique.